美创荣获“中国数据安全领域最具商业合作价值企业”

2024-08-28

国家数据局:数据产业和企业数据资源开发利用政策即将出台

2024-08-28

从这三方面入手,杜绝“删库跑”!

2024-08-22

2024网安创新大赛,美创产品方案双获奖!

2024-08-19

美创科技登榜《2024信创500强》!

2024-08-12

存储域

数据库加密 诺亚防勒索访问域

数据库防水坝 数据库防火墙 数据库安全审计 动态脱敏流动域

静态脱敏 数据水印 API安全 医疗防统方运维服务

数据库运维服务 中间件运维服务 国产信创改造服务 驻场运维服务 供数服务安全咨询服务

数据出境安全治理服务 数据安全能力评估认证服务 数据安全风险评估服务 数据安全治理咨询服务 数据分类分级咨询服务 个人信息风险评估服务 数据安全检查服务

近日,由美创科技数据安全合规专家王泽,国家海洋信息中心曹盛文联合撰写论文《我国“重要数据”方向要点、思考实践路径》于《中国科技信息》(2023年第24期)发表。

以下为论文原文内容:

数字经济时代对于数据资源的保护与利用能力,已成国家的核心竞争力。在数据层面,国家秘密与公共数据之间一直存在灰色地带,此地带数据不属于国家秘密,但发生危害可能对国家安全造成影响;此地带数据也不属于公共数据,但发生危害可能对公共利益造成影响。随着《中华人民共和国数据安全法》《中华人民共和国网络安全法》的颁布与实施,对此灰色地带进行明确要求,并将其定位为数据分级中的重要数据。随之出台了包含重要数据的相关标准、办法、条例、指南、要求等,明确重要数据处理者应满足的要求及履行的义务,明确重要数据识别和使用、管理和保护的相关要求。

本文围绕我国出台的法律、法规、标准、办法、条例、指南、要求涉及的重要数据部分进行提炼分析,明确重要数据涉及要点、边界、方法。并借鉴五级数据分级方法、数据全生命周期威胁与脆弱性,与重要数据安全能力建设进行关联,明确重要数据实践路径。

我国出台的法律、法规、标准等

涉及“重要数据”要点

我国早在2017年6月1日实施的《中华人民共和国网络安全法》中就已对重要数据进行了要求,但当时的要求仅限于对重要数据存储限制和安全备份的要求。随着国家秘密与公共数据之间存在的灰色地带的盲区(即:有些数据不属于国家秘密,也不属于公共数据,但一旦遭到破坏、泄露等会对国家安全、社会稳定、公共利益造成影响的数据),定义了重要数据,并持续出台相应法规、标准、办法、条例等予以衔接,并对涉及重要数据部分进行明确。

《中华人民共和国网络安全法》强调网络运营者在针对重要数据的安全层面需要进行备份,针对在境内收集和产生的重要数据原则上需要在境内进行存储。

《数据安全管理办法(征求意见稿)》从监管、网络运营者涉及收集重要数据、明确责任人、安全能力建设上、涉及对重要数据的相关动作、重要数据的含义明确上进行了明确要求。

《中华人民共和国数据安全法》在重要数据目录指定、明确负责人和机构、明确需开展风险评估、涉及出境动作、违规出境惩罚角度进行了明确约束。

《网络数据安全管理条例(征求意见稿)》从数据分级、重要数据涉及的系统、对发生重要数据安全事件、 数据处理者向第三发共享交易和委托处理重要数据、重要数据目录、重要数据处理者成立的数据安全管理机构职责、重要数据备案、数据安全培训、处理重要数据或者赴境外上市、 向境外提供重要数据、重要数据含义的角度进行了明确要求。

《关键信息基础设施保护条例》提到关键信息基础设施涉 及其他重要数据泄露的,保护工作部门应当在收到报告后,及时向国家网信部门、国务院公安部门报告。

《网络安全审查办法》强调“重要数据”被窃取、泄露、损毁以及非法利用、非法出境,上市存在重要数据被外国政府影响、控制、恶意利用的风险,定义为国家安全风险因素之一。并强调需要对涉及国家安全风险的进行网络安全审查重点评估。

《数据出境安全评估办法》从向境外提供重要数据情形、评估有效期内变动情形、重要数据定义的角度进行了明确强调。

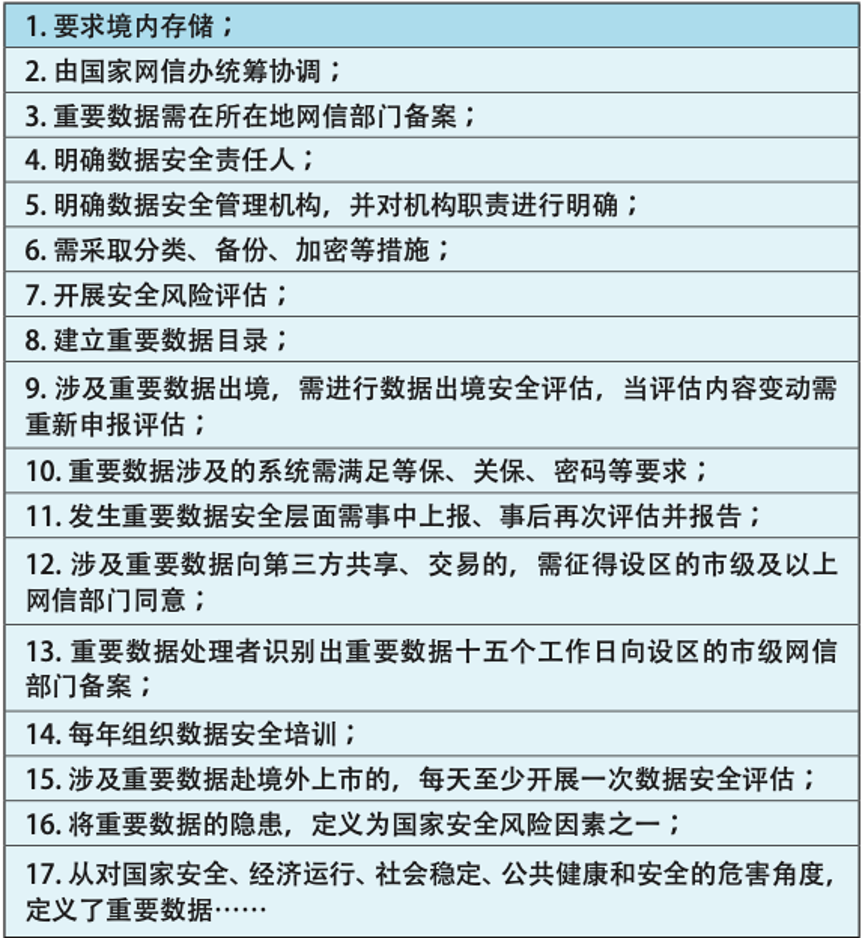

综上对我国出台相应法规、标准、办法、条例等进行比对分析,涉及重要数据的重点要求如下 :

表1 重要数据涉及要点提炼分析

基于重要数据本体

明确重要数据范围

通过上述对我国出台相应法规、标准、办法、条例等的梳理分析,可从中明确对涉及重要数据主体的具体要求,但当重要数据主体围绕重要数据本体开展相应动作时(如:收集、处理、共享、交换、流转等),在范围层面会出现盲区、无从下手等问题。

因此,本文对《重要数据识别指南(征求意见稿)》的定义、原则进行分析,从中可洞察到重要数据的范围,为重要数据主体开展工作提供支撑。

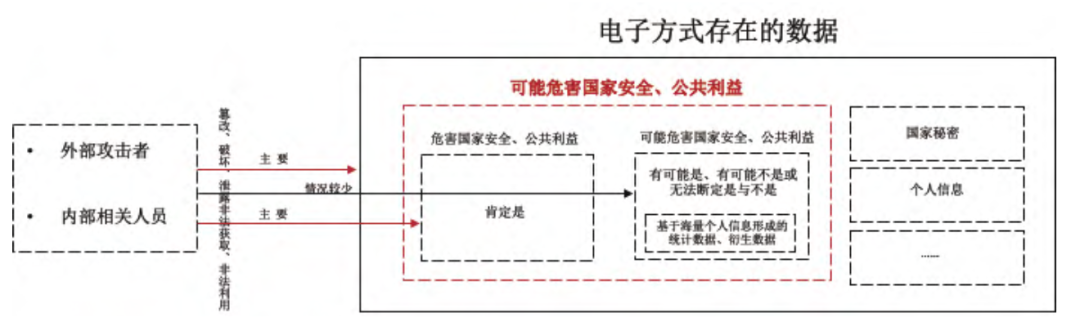

在《重要数据识别指南(征求意见稿)》中强调重要数据是以电子方式存在的,一旦遭到篡改、破坏、泄露或者非法获取、非法利用,可能危害国家安全、公共利益的数据。同时,强调重要数据不包括国家秘密和个人信息,但基于海量个人信息形成的统计数据、衍生数据有可能属于重要数据。

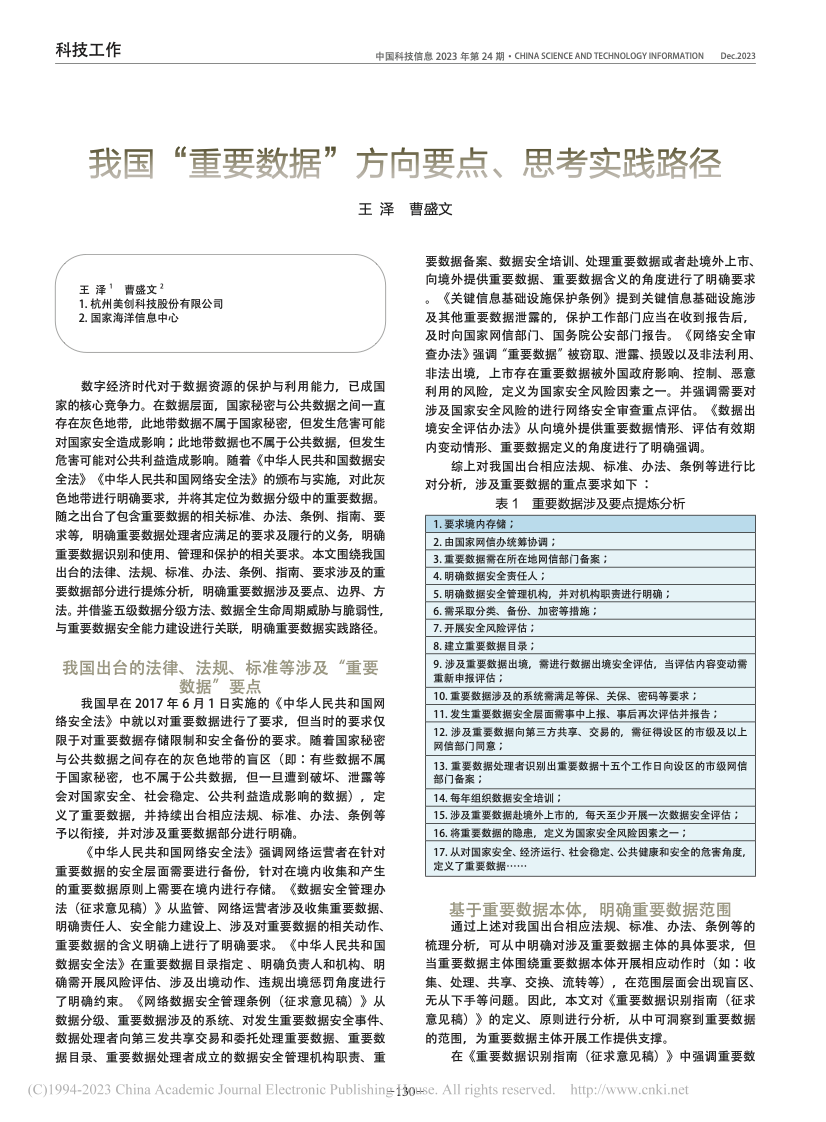

图1 何为重要数据

从中可以看出,定义中所依附的主体是“电子方式存在的数据”,此主体被篡改、破坏、泄漏等,通过“可能”危害其他主体(如: 国家安全、公共利益)的方式将“电子方式存在的数据”范围进行了缩小。此范围通过“可能”的方式又在危害国家安全或公共利益的范围内进行了扩大,应包括“肯定会危害”和“可能会危害”的范围。

从外部攻击者发起攻击的角度来看,一般会对肯定会危害国家安全、公共利益的电子方式存在的数据发起攻击;对“可能会危害”一般针对较少,更多的是在对“电子方式存在的数据”发起攻击后,导致了“可能会危害”的情形发生。或者从法规遵循的角度来看,拥有电子方式存在的数据主体,对自身“肯定会危害”和“有可能危害”国家安全或公共利益的数据了解的情况应比外部攻击者了解更多。

所以,外部攻击者对重要数据发起的攻击,一般会聚焦在“肯定会危害”的数据上。当发生了对“可能会危害”的情况,很有可能是对电子方式存在的数据的范围攻击导致(或是侥幸或是小概率)。由于内部相关人员对“肯定会危害”和“有可能危害” 情况了解最清楚,发起攻击的数据范围是可以针对到“肯定危害”和“有可能危害”国家安全或公共利益的数据上,而大部分无需直接面对以“电子方式存在的数据”范围。

另外,在定义的注释中,明确强调了重要数据不包括“国家秘密”和“个人信息”,但基于海量个人信息形成的统计数据、衍生数据有可能属于重要数据。也就是说个人信息层面,涉及基于个人信息本体、直接关联的数据都不是重要数据范畴(无论是个人基本信息、个人敏感信息,直接与个人信息本体相连的数据,都可断定为非重要数据)。基于个人信息本体直接关联的数据而衍生出的数据,或者基于个人信息本体直接关联的统计数据,有可能属于重要数据范畴。

在《重要数据识别指南(征求意见稿)》原则性内容中,本指南强调对重要数据的识别需要从可能对国家安全、经济运行、社会稳定、公共健康带来威胁的角度去进行识别,并基于此强调重要数据不等于重要的数据,自身认为重要的数据并非重要数据,需要将重要的内涵上升到可能带来的风险角度进行明确;强调重要数据也是可以进行流动的,但需要满足安全保护的前提下有序流动;强调重要数据的识别工作,需要结合地方、行业、部门相关的自身特色及法律法规与本指南进行结合使用开展重要数据识别工作;针对数据本身,需要重点考虑在遭受风险后,对数据的保密性、完整性、可用性、真实性、准确性带来的影响的角度进行开展;强调对重要数据的识别需要定量与定性进行综合考虑,将天生重要与后天可能重要的数据进行结合考量;强调重要数据并非一成不变,会随着数据用途、共享方式、重要性等的变化而发生变化,需要对重要数据定期进行复查。

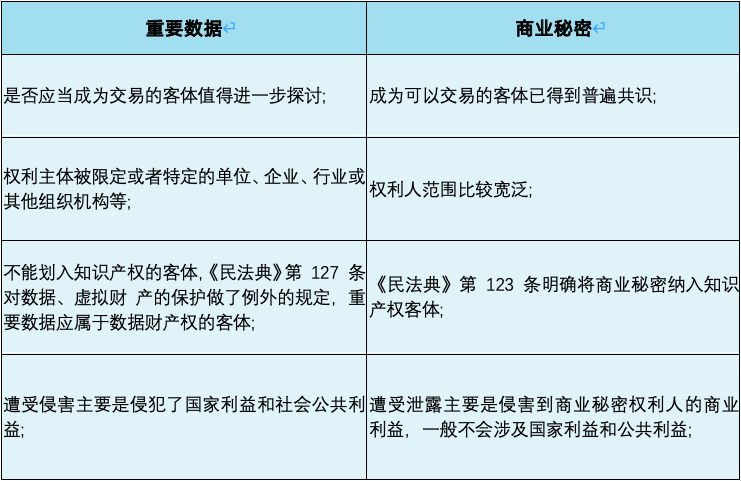

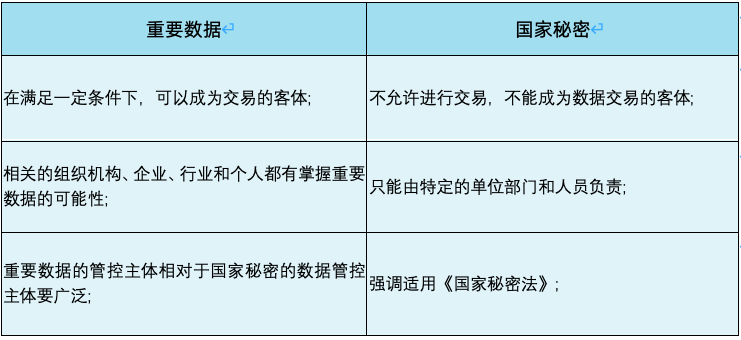

通过上述《重要数据识别指南(征求意见稿)》的定义与原则进行分析可看出,重要数据不等于重要的数据、重要数据不包括个人信息(但基于海量个人信息形成的统计数据、衍生数据可能属于重要数据)、重要数据不包括国家秘密信息、重要数据不包括公共数据。借鉴祝高峰,在“认识与识别: 重要数据的界定及其规制路径选择”中提到的重要数据的种类及其识别标准,对重要数据与其他数据内容进行比对分析, 重要数据具有明显的特点。具体如下:

表2 重要数据与个人信息对比

表3 重要数据与商业秘密比对(重要数据不等于重要的数据)

表4 重要数据与国家秘密比对

“重要数据”基于数据分类分级

保护的安全能力强化

通过上述对我国出台相应法规、标准、办法、条例等的梳理分析,可从中明确对涉及重要数据主体的具体要求;通过对《重要数据识别指南(征求意见稿)》的定义、原则进行分析, 明确重要数据范围及边界。当开展满足我国对重要数据要求工 作之前,需建立重要数据的基础性工作(即:结合对重要数据的定义、原则建立数据分类分级体系,为后续强化重要数据安全能力提供基础性支撑)。

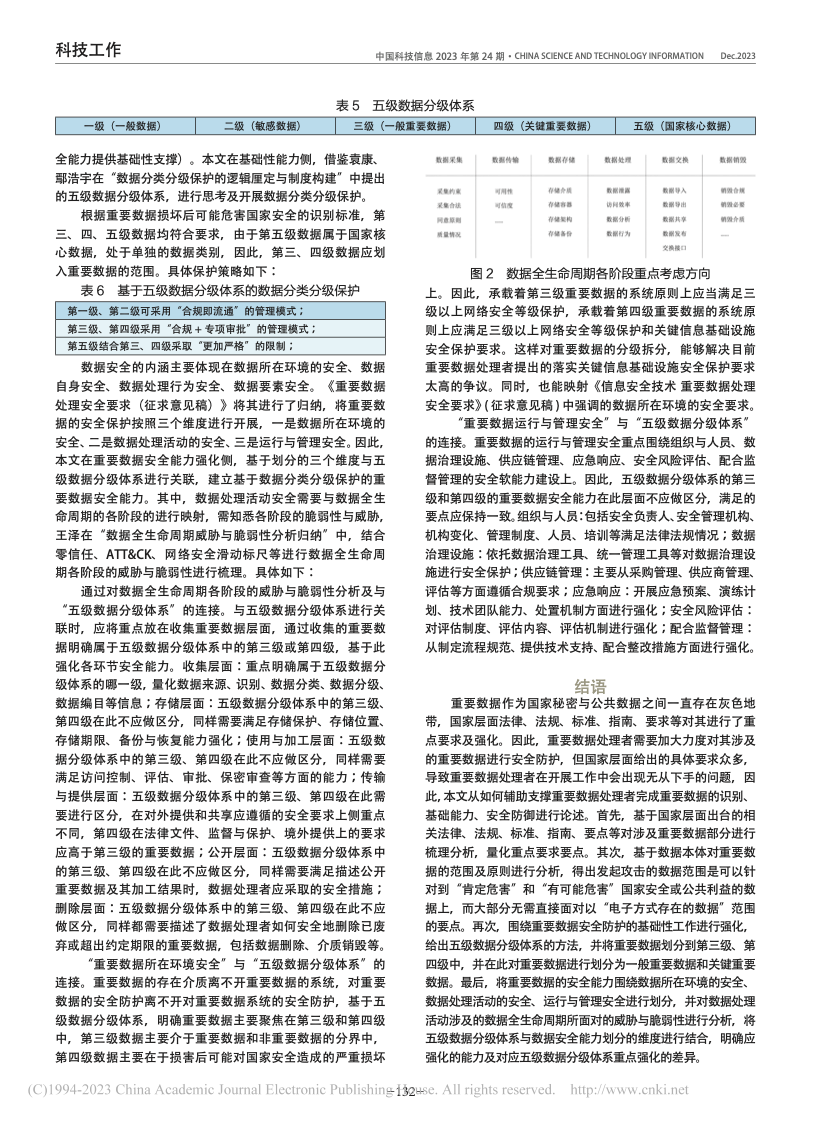

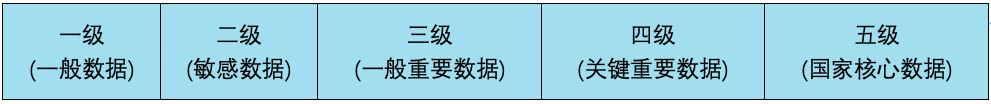

本文在基础性能力侧,借鉴袁康、鄢浩宇在“数据分类分级保护的逻辑厘定与制度构建”中提出的五级数据分级体系,进行思考及开展数据分类分级保护。

表5 五级数据分级体系

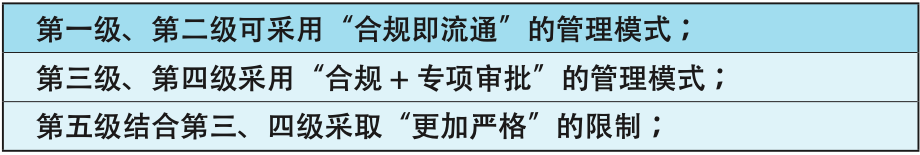

根据重要数据损坏后可能危害国家安全的识别标准,第三、四、五级数据均符合要求,由于第五级数据属于国家核心数据,处于单独的数据类别,因此,第三、四级数据应划入重要数据的范围。具体保护策略如下:

表6 基于五级数据分级体系的数据分类分级保护

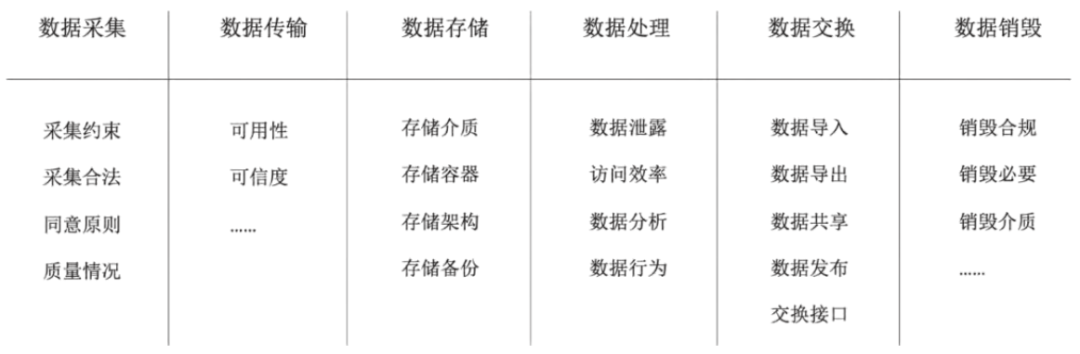

数据安全的内涵主要体现在数据所在环境的安全、数据自身安全、数据处理行为安全、数据要素安全。《重要数据处理安全要求(征求意见稿)》将其进行了归纳,将重要数据的安全保护按照三个维度进行开展,一是数据所在环境的安全、二是数据处理活动的安全、三是运行与管理安全。

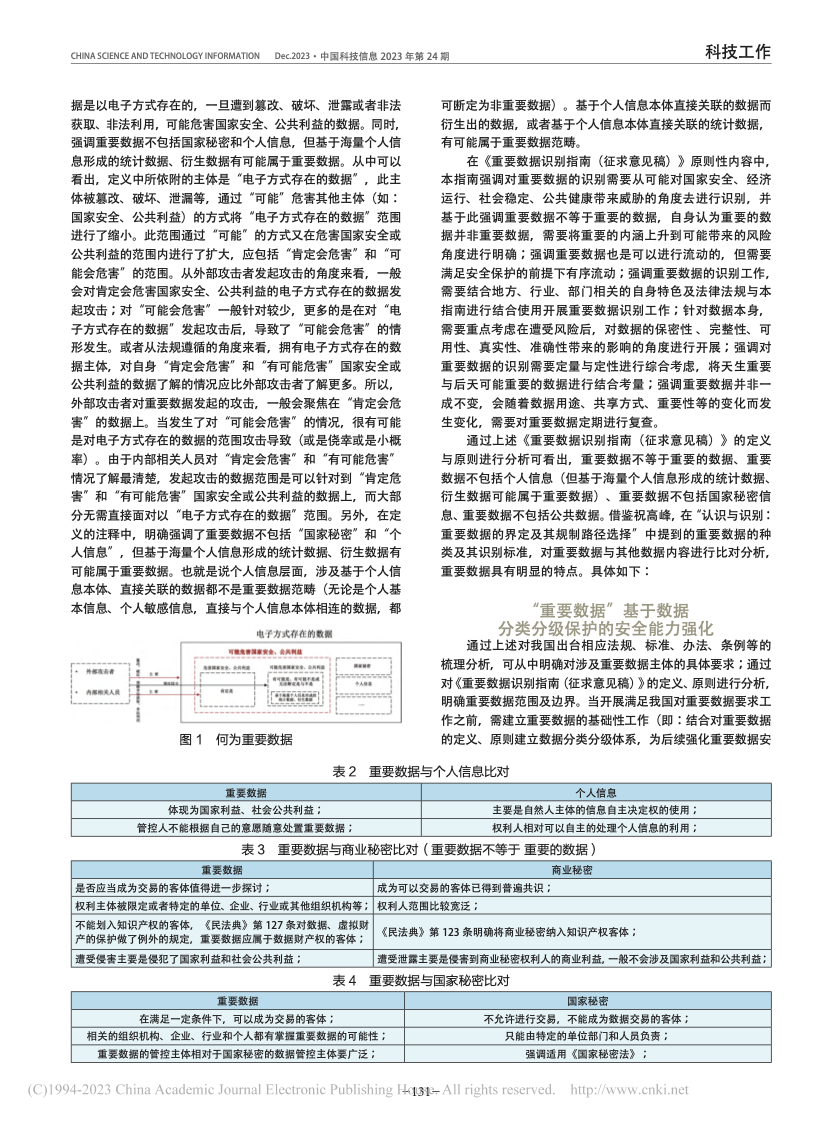

因此, 本文在重要数据安全能力强化侧,基于划分的三个维度与五级数据分级体系进行关联,建立基于数据分类分级保护的重要数据安全能力。其中,数据处理活动安全需要与数据全生命周期的各阶段的进行映射,需知悉各阶段的脆弱性与威胁,王泽在“数据全生命周期威胁与脆弱性分析归纳”中,结合 零信任、ATT&CK、网络安全滑动标尺等进行数据全生命周期各阶段的威胁与脆弱性进行梳理。具体如下:

通过对数据全生命周期各阶段的威胁与脆弱性分析及与 “五级数据分级体系”的连接。与五级数据分级体系进行关联时,应将重点放在收集重要数据层面,通过收集的重要数据明确属于五级数据分级体系中的第三级或第四级,基于此强化各环节安全能力。

图2 数据全生命周期各阶段重点考虑方向

收集层面:重点明确属于五级数据分级体系的哪一级,量化数据来源、识别、数据分类、数据分级、数据编目等信息;

存储层面:五级数据分级体系中的第三级、第四级在此不应做区分,同样需要满足存储保护、存储位置、存储期限、备份与恢复能力强化;

使用与加工层面:五级数据分级体系中的第三级、第四级在此不应做区分,同样需要满足访问控制、评估、审批、保密审查等方面的能力;

传输与提供层面:五级数据分级体系中的第三级、第四级在此需要进行区分,在对外提供和共享应遵循的安全要求上侧重点不同,第四级在法律文件、监督与保护、境外提供上的要求 应高于第三级的重要数据;

公开层面:五级数据分级体系中的第三级、第四级在此不应做区分,同样需要满足描述公开重要数据及其加工结果时,数据处理者应采取的安全措施;

删除层面:五级数据分级体系中的第三级、第四级在此不应做区分,同样都需要描述了数据处理者如何安全地删除已废弃或超出约定期限的重要数据,包括数据删除、介质销毁等。

“重要数据所在环境安全”与“五级数据分级体系”的连接。重要数据的存在介质离不开重要数据的系统,对重要数据的安全防护离不开对重要数据系统的安全防护,基于五级数据分级体系,明确重要数据主要聚焦在第三级和第四级中,第三级数据主要介于重要数据和非重要数据的分界中,第四级数据主要在于损害后可能对国家安全造成的严重损坏上。

因此,承载着第三级重要数据的系统原则上应当满足三级以上网络安全等级保护,承载着第四级重要数据的系统原则上应满足三级以上网络安全等级保护和关键信息基础设施安全保护要求。这样对重要数据的分级拆分,能够解决目前重要数据处理者提出的落实关键信息基础设施安全保护要求太高的争议。同时,也能映射《信息安全技术 重要数据处理 安全要求》( 征求意见稿 ) 中强调的数据所在环境的安全要求。

“重要数据运行与管理安全”与“五级数据分级体系”的连接。重要数据的运行与管理安全重点围绕组织与人员、数据治理设施、供应链管理、应急响应、安全风险评估、配合监督管理的安全软能力建设上。因此,五级数据分级体系的第三级和第四级的重要数据安全能力在此层面不应做区分,满足的要点应保持一致。

组织与人员:包括安全负责人、安全管理机构、机构变化、管理制度、人员、培训等满足法律法规情况;

数据治理设施:依托数据治理工具、统一管理工具等对数据治理设施进行安全保护;

供应链管理:主要从采购管理、供应商管理、评估等方面遵循合规要求;

应急响应:开展应急预案、演练计划、技术团队能力、处置机制方面进行强化;

安全风险评估:对评估制度、评估内容、评估机制进行强化;配合监督管理: 从制定流程规范、提供技术支持、配合整改措施方面进行强化。

结语

重要数据作为国家秘密与公共数据之间一直存在灰色地 带,国家层面法律、法规、标准、指南、要求等对其进行了重 点要求及强化。因此,重要数据处理者需要加大力度对其涉及的重要数据进行安全防护,但国家层面给出的具体要求众多,导致重要数据处理者在开展工作中会出现无从下手的问题。

本文从如何辅助支撑重要数据处理者完成重要数据的识别、基础能力、安全防御进行论述。

首先,基于国家层面出台的相关法律、法规、标准、指南、要点等对涉及重要数据部分进行梳理分析,量化重点要求要点。

其次,基于数据本体对重要数据的范围及原则进行分析,得出发起攻击的数据范围是可以针对到“肯定危害”和“有可能危害”国家安全或公共利益的数据上,而大部分无需直接面对以“电子方式存在的数据”范围的要点。

再次,围绕重要数据安全防护的基础性工作进行强化,给出五级数据分级体系的方法,并将重要数据划分到第三级、第 四级中,并在此对重要数据进行划分为一般重要数据和关键重要 数据。

最后,将重要数据的安全能力围绕数据所在环境的安全、 数据处理活动的安全、运行与管理安全进行划分,并对数据处理 活动涉及的数据全生命周期所面对的威胁与脆弱性进行分析,将五级数据分级体系与数据安全能力划分的维度进行结合,明确应强化的能力及对应五级数据分级体系重点强化的差异。